3.3.2. Свойства скрытой пропускной способности стегоканала

3.3.2. Свойства скрытой пропускной способности стегоканала

Скрытая ПС является функцией аргументов

и

и

, что удобно выразить в виде

, что удобно выразить в виде

. Скрытая ПС

. Скрытая ПС

удовлетворяет следующим свойствам:

удовлетворяет следующим свойствам:

1. Величина

монотонно увеличивается при увеличении искажения кодирования

монотонно увеличивается при увеличении искажения кодирования

и монотонно уменьшается с ростом искажения

и монотонно уменьшается с ростом искажения

.

.

2. Функция

выпукла по аргументу

выпукла по аргументу

.

.

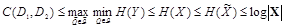

3. Величина

ограничена сверху энтропией искаженной стегограммы Y и энтропией контейнера

ограничена сверху энтропией искаженной стегограммы Y и энтропией контейнера

:

:

4.

.

.

Это свойство очевидно, так как скрытая пропускная способность не может быть больше энтропии искаженного стего Y. В свою очередь, в силу возможной потери информации из-за атакующего воздействия величина

не может быть больше энтропии стего X, а

не может быть больше энтропии стего X, а

из-за возможной потери информации при встраивании скрываемых сообщений равно или меньше энтропии

из-за возможной потери информации при встраивании скрываемых сообщений равно или меньше энтропии

пустого контейнера. Из теории информации известно, что энтропия источника контейнеров

пустого контейнера. Из теории информации известно, что энтропия источника контейнеров

меньше или равна логарифму от мощности его алфавита [18]. Так как наиболее часто используются контейнеры в виде существенно избыточных изображений или речевых сигналов, то для таких контейнеров выполняется неравенство

меньше или равна логарифму от мощности его алфавита [18]. Так как наиболее часто используются контейнеры в виде существенно избыточных изображений или речевых сигналов, то для таких контейнеров выполняется неравенство

, что существенно уменьшает возможное значение скрытой ПС. Таким образом, в стегосистеме чем ближе характеристики дискретных контейнеров к бернуллиевскому распределению или непрерывных контейнеров к гауссовскому распределению, тем больше может быть величина скрытой ПС.

, что существенно уменьшает возможное значение скрытой ПС. Таким образом, в стегосистеме чем ближе характеристики дискретных контейнеров к бернуллиевскому распределению или непрерывных контейнеров к гауссовскому распределению, тем больше может быть величина скрытой ПС.

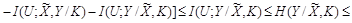

5. Величина

для любых значений искажения

для любых значений искажения

, так как

, так как

означает, что

означает, что

, то есть контейнер полностью совпадает со стего и никакой скрываемой информации не передается.

, то есть контейнер полностью совпадает со стего и никакой скрываемой информации не передается.

6. Если допустимо достаточно большое искажение

, то для любого значения искажения

, то для любого значения искажения

может быть построена атака нарушителя, в которой

может быть построена атака нарушителя, в которой

формируется независимо от

формируется независимо от

. Следовательно, в таком

. Следовательно, в таком

устранены все следы скрываемого сообщения и скрытая пропускная способность равна нулю для любых значений искажения кодирования

устранены все следы скрываемого сообщения и скрытая пропускная способность равна нулю для любых значений искажения кодирования

. Таким образом, если атакующий имеет возможность подавлять канал передачи скрываемых сообщений неограниченно мощной помехой, то он гарантированно разрушит передаваемые сообщения. К счастью, во многих практических случаях информационного скрытия у нарушителя нет такого энергетического потенциала радиоэлектронного подавления или при его наличии им невозможно воспользоваться.

. Таким образом, если атакующий имеет возможность подавлять канал передачи скрываемых сообщений неограниченно мощной помехой, то он гарантированно разрушит передаваемые сообщения. К счастью, во многих практических случаях информационного скрытия у нарушителя нет такого энергетического потенциала радиоэлектронного подавления или при его наличии им невозможно воспользоваться.

Сформулируем выводы из теоремы 3.3 и прокомментируем свойства скрытой ПС.

1. Теорема 3.3 определяет, что установление теоретической возможности скрытой безошибочной передачи информации и теоретической возможности противодействия этому сводится к вычислению величины скрытой ПС при известных стратегиях сторон и сравнению ее с требуемой скоростью передачи скрываемой информации. Если скрытая ПС меньше требуемой скорости, то даже теоретически не существует способа передачи скрываемых сообщений без искажений и задача атакующего по подавлению произвольных стегосистем гарантированно решается.

Оптимальная атака нарушителя заключается во внесении такого искажения

, при котором величина скрытой ПС меньше требуемой скорости передачи скрываемых сообщений. Оптимальная стратегия скрывающего информацию заключается в выборе такого кодирования и такой величины искажения

, при котором величина скрытой ПС меньше требуемой скорости передачи скрываемых сообщений. Оптимальная стратегия скрывающего информацию заключается в выборе такого кодирования и такой величины искажения

, при которых с учетом искажения

, при которых с учетом искажения

требуемая скорость безошибочной передачи не превышает скрытой ПС. Это означает, что теоретически существует такой способ безошибочной передачи. Однако теоретическая возможность еще не означает, что скрывающий информацию способен реализовать ее на практике. Например, разработчик стегосистемы может не знать оптимальных принципов ее построения (они еще не открыты), из-за ограниченности в вычислительных ресурсах он не может себе позволить оптимальную обработку или требования к своевременности доставки скрываемых сообщений ограничивают длину N блока кодирования и так далее.

требуемая скорость безошибочной передачи не превышает скрытой ПС. Это означает, что теоретически существует такой способ безошибочной передачи. Однако теоретическая возможность еще не означает, что скрывающий информацию способен реализовать ее на практике. Например, разработчик стегосистемы может не знать оптимальных принципов ее построения (они еще не открыты), из-за ограниченности в вычислительных ресурсах он не может себе позволить оптимальную обработку или требования к своевременности доставки скрываемых сообщений ограничивают длину N блока кодирования и так далее.

Таким образом, успех скрывающего информацию или атакующего определяется в конечном счете соотношением между скоростью передачи R и величинами искажения

и

и

контейнера, в котором скрывается информация. Рассмотренная теорема информационного скрытия при активном противодействии нарушителя очень напоминает фундаментальную теорему К. Шеннона, в которой определяется, что существует способ безошибочной передачи сообщений по каналу с помехами, если скорость передачи меньше пропускной способности канала, и невозможна достоверная передача со скоростью, большей пропускной способности. К. Шеннон также показал, что существуют зависимости между отношением мощности полезного сигнала к мощности помех в канале связи и величиной скорости безошибочной передачи сообщений по этому каналу. Аналогично этому, в информационно-скрывающем противоборстве существуют подобные зависимости между отношением величины искажения кодирования

контейнера, в котором скрывается информация. Рассмотренная теорема информационного скрытия при активном противодействии нарушителя очень напоминает фундаментальную теорему К. Шеннона, в которой определяется, что существует способ безошибочной передачи сообщений по каналу с помехами, если скорость передачи меньше пропускной способности канала, и невозможна достоверная передача со скоростью, большей пропускной способности. К. Шеннон также показал, что существуют зависимости между отношением мощности полезного сигнала к мощности помех в канале связи и величиной скорости безошибочной передачи сообщений по этому каналу. Аналогично этому, в информационно-скрывающем противоборстве существуют подобные зависимости между отношением величины искажения кодирования

к величине искажения

к величине искажения

атакующего воздействия и величиной скорости безошибочной передачи скрываемых сообщений по стегоканалу.

атакующего воздействия и величиной скорости безошибочной передачи скрываемых сообщений по стегоканалу.

Однако при внешнем сходстве у задач открытой и скрытой передачи есть существенные различия. Открытая связь осуществляется в условиях воздействия случайных помех канала связи, а передача скрываемой информации должна быть обеспечена при оптимизированном преднамеренном противодействии организованного нарушителя.

2. Рассмотрим связь задачи информационного скрытия с задачей защиты информации от перехватчика в подслушивающем канале. В 1975 году американский ученый А.Вайнер предложил метод защиты информации от чтения нарушителем, заложивший основу теории кодового зашумления [19,20]. Отправитель дискретных сообщений осуществляет их случайное избыточное кодирование на передаче и передает преобразованные сообщения получателя по основному каналу связи. Нарушитель наблюдает их в подслушивающем канале, который является отводом от основного канала. Случайное кодирование на передаче построено таким образом, что если в подслушивающем канале есть ошибки, то при декодировании они размножаются и надежно искажают защищаемую информацию. Метод кодового зашумления предназначен для систем передачи, в которых основной канал безошибочный. Например, основной канал образован на основе волоконно-оптической линии, а нарушитель пытается вести разведку по каналам побочного электромагнитного излучения и наводок, в которых в силу их природы имеется большое число ошибок. Отметим, что нарушитель знает описание системы кодового зашумления, которая не использует секретной ключевой информации (способ защиты некриптографический). Подслушивающий канал характеризуется секретной ПС, которая есть максимальная скорость безошибочной передачи по основному каналу при условии, что неопределенность для перехватчика максимальна (неопределенность защищаемых сообщений равна энтропии этих сообщений). Однако если подслушивающий канал менее шумный, чем основной канал, то секретная ПС равна нулю.

В задаче информационного скрытия атакующий способен на большее, чем обычный перехватчик в подслушивающем канале, так как он после перехвата защищаемого сообщения преднамеренно искажает основной канал. Поэтому основной канал передачи не менее шумный, чем подслушивающий канал. Следовательно, в задаче информационного скрытия с активным нарушителем секретная ПС равна нулю.

3. Выбор переменной U независимо от контейнера

, как это делается в системе водяного знака согласно рис. 3.2, является в общем случае не оптимальным. Анализ выражения (3.8) показывает, что скорости безошибочной передачи в этом случае ограничены сверху величиной

, как это делается в системе водяного знака согласно рис. 3.2, является в общем случае не оптимальным. Анализ выражения (3.8) показывает, что скорости безошибочной передачи в этом случае ограничены сверху величиной

.

.

4. Пусть выполняется условие

?

?

. Если атакующему известно описание контейнера

. Если атакующему известно описание контейнера

, то оптимальная атака состоит просто в формировании искаженного стего в виде

, то оптимальная атака состоит просто в формировании искаженного стего в виде

. В этом случае выходной сигнал после атакующего не содержит никаких следов сообщения и скрытая ПС равна нулю. На практике это означает следующее. Если нарушителю известен оригинал защищаемой от пиратского копирования мультимедийной информации, то никакие стегосистемы не защитят авторские и имущественные права производителей мультимедийной продукции.

. В этом случае выходной сигнал после атакующего не содержит никаких следов сообщения и скрытая ПС равна нулю. На практике это означает следующее. Если нарушителю известен оригинал защищаемой от пиратского копирования мультимедийной информации, то никакие стегосистемы не защитят авторские и имущественные права производителей мультимедийной продукции.

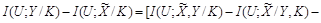

Рассмотрим потенциально сильную атаку, в которой атакующий стремится сконструировать достаточно близкую к оригиналу оценку контейнера

. Если атакующий способен синтезировать искаженное стего Y такое, что

. Если атакующий способен синтезировать искаженное стего Y такое, что

, то платеж ограничен сверху величиной

, то платеж ограничен сверху величиной

(3.12)

(3.12)

для всех U. Следовательно, величина скрытой ПС стегоканала

<

<

.

.

Таким образом, если нарушитель способен сформировать достаточно точную оценку контейнера (иными словами, выполняется неравенство

, где величина ? достаточно мала), то величина скрытой ПС ограничена этой малой величиной. А на практике это означает, что располагая подписанным водяным знаком стего, нарушитель может попытаться воспроизвести из него с некоторой допустимой погрешностью пустой контейнер, из которого удалено скрываемое сообщение. Такие примеры известны еще с доэлектронных времен стеганографии. Например, если перерисовать картину, заверенную художником малозаметными для визуального восприятия авторскими знаками, то хорошая копия может быть практически неотличима от оригинала (по крайней мере, для обычных зрителей), а авторские знаки, скорее всего, будут разрушены.

, где величина ? достаточно мала), то величина скрытой ПС ограничена этой малой величиной. А на практике это означает, что располагая подписанным водяным знаком стего, нарушитель может попытаться воспроизвести из него с некоторой допустимой погрешностью пустой контейнер, из которого удалено скрываемое сообщение. Такие примеры известны еще с доэлектронных времен стеганографии. Например, если перерисовать картину, заверенную художником малозаметными для визуального восприятия авторскими знаками, то хорошая копия может быть практически неотличима от оригинала (по крайней мере, для обычных зрителей), а авторские знаки, скорее всего, будут разрушены.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

6.2. Свойства и отношения

6.2. Свойства и отношения Примеры понятий, которые мы до сих пор приводили, укладывались в определение понятий как множества ситуаций. Но все ли понятия, которые представляются нам интуитивно ясными и проявляются в языке, таковы? Оказывается, не все. Возьмем, например,

Оптические свойства

Оптические свойства Преломление света – так в науке называют изменение направления светового луча при его прохождении через границу двух прозрачных сред. Величина, показывающая преломление света стекла, всегда больше единицы.Отражение света – это возвращение

2. Механические свойства металлов

2. Механические свойства металлов Механические свойства металлов определяются следующими характеристиками: предел упругости ?Т, предел текучести ?Е, предел прочности относительное удлинение ?, относительное сужение ? и модуль упругости Е, ударная вязкость, предел

2. Основные свойства жидкости

2. Основные свойства жидкости Плотность жидкости.Если рассмотреть произвольный объем жидкости W, то он имеет массу M.Если жидкость однородна, то есть если во всех направлениях ее свойства одинаковы, то плотность будет равна где M – масса жидкости.Если требуется узнать r в

4. Гидростатическое давление и его свойства

4. Гидростатическое давление и его свойства Общие дифференциальные уравнения равновесия жидкости – уравнения Л. Эйлера для гидростатики.Если взять цилиндр с жидкостью (покоящейся) и провести через него линию раздела, то получим жидкость в цилиндре из двух частей. Если

Поверхностные свойства мусора

Поверхностные свойства мусора Недавние советские эксперименты по сварке металлов в открытом космосе, навели Дедала на интересную мысль. В условиях земной атмосферы любые поверхности твердых тел покрыты адсорбционным слоем слабосвязанных молекул воды и различных

13.3.1. Необычные свойства нанотрубок

13.3.1. Необычные свойства нанотрубок Легко заметить, что углеродные нанотрубки имеют очень интересные и необычные структуры, однако их физико-химические свойства являются еще более удивительными и предоставляют исследователям массу возможностей для практического

Свойства расплавов стекол

Свойства расплавов стекол К свойствам расплавов стекломассы относятся вязкость, связанная с ней скорость твердения, поверхностное натяжение и кристаллизация, а также теплоемкость, теплопроводность, электрическая проводимость. Значение этих свойств при производстве

Свойства твердых стекол

Свойства твердых стекол Механические свойства.Плотность. Плотностью называется отношение массы тела к его объему, измеряется в кг/м куб.Плотность стекол зависит от химического состава, Значительно повышают плотность оксиды тяжелых металлов. В состав самых тяжелых

3.5. Четырехкратное увеличение пропускной способности железных дорог

3.5. Четырехкратное увеличение пропускной способности железных дорог Сценарии ужасов изобилуют сюжетами о столпотворении на европейских автомагистралях. Как ожидается, единый рынок, в котором в 1995 г. было уже 15 стран-участниц, приведет к 2010 г. к удвоению транспортных

5.1. Литейные свойства

5.1. Литейные свойства Литейные свойства двух– и трехкомпонентных сплавов можно оценить по положению их на диаграмме состояния. Закономерности изменения литейных свойств определяются при построении кривых состав – литейное свойство в совокупности с диаграммой

14.1. Свойства минералов

14.1. Свойства минералов Наиболее важными характеристиками ювелирных камней являются их оптические свойства, в частности цвет, прозрачность, показатель светопреломления, блеск, дисперсия, плеохроизм.Прозрачность – способность кристалла пропускать свет без поглощения.

2. СВОЙСТВА РАКЕТНОГО ДВИГАТЕЛЯ

2. СВОЙСТВА РАКЕТНОГО ДВИГАТЕЛЯ Основные свойства ракетного двигателя мы уже знаем.Первое свойство заключается в отсутствии специального движителя, назначение которого выполняет сам двигатель. Это оказывается возможным потому, что тяга представляет собой реакцию

§ 4.11 Волновые свойства частиц

§ 4.11 Волновые свойства частиц Его богатое воображение, его оптимистическая готовность овладеть проблемой, не затруднённые слишком критическим подходом, были бы здесь весьма уместны. А. Зоммерфельд по поводу ранней кончины В. Ритца [50] Вальтер Ритц, подобно Шерлоку

3.1. Понятие скрытой пропускной способности

3.1. Понятие скрытой пропускной способности Для стеганографических систем важно определить, насколько большой может быть пропускная способность каналов передачи скрываемых сообщений и как она зависит от других характеристик стегосистем и условий их использования.

3.12. Скрытая пропускная способность стегоканала при пассивном нарушителе

3.12. Скрытая пропускная способность стегоканала при пассивном нарушителе В ранее рассмотренном подходе к определению скрытой ПС не рассматривается зависимость между ее величиной и характеристиками скрытности вложенных в контейнер сообщений. Это, в частности,