2.2. Атаки на системы цифровых водяных знаков

2.2. Атаки на системы цифровых водяных знаков

2.2.1. Классификация атак на стегосистемы ЦВЗ

Как отмечалось в первой главе, ЦВЗ должны удовлетворять противоречивым требованиям визуальной (аудио) незаметности и робастности к основным операциям обработки сигналов. В дальнейшем без потери общности будем предполагать, что в качестве контейнера используется изображение.

Обратимся вновь к системе встраивания собщений путем модификации младшего значащего бита (LSB) пикселов, рассмотренной в первой главе. Практически любой способ обработки изображений может привести к разрушению значительной части встроенного сообщения. Например, рассмотрим операцию вычисления скользящего среднего по двум соседним пикселам

, являющуюся простейшим примером низкочастотной фильтрации. Пусть значения пикселов

, являющуюся простейшим примером низкочастотной фильтрации. Пусть значения пикселов

и

и

могут быть четными или нечетными с вероятностью

могут быть четными или нечетными с вероятностью

. Тогда и значение младшего значащего бита изменится после усреднения в половине случаев. К тому же эффекту может привести и изменение шкалы квантования, скажем, с 8 до 7 бит. Аналогичное влияние оказывает и сжатие изображений с потерями. Более того, применение методов очистки сигналов от шумов, использующих оценивание и вычитание шума, приведет к искажению подавляющего большинства бит скрытого сообщения.

. Тогда и значение младшего значащего бита изменится после усреднения в половине случаев. К тому же эффекту может привести и изменение шкалы квантования, скажем, с 8 до 7 бит. Аналогичное влияние оказывает и сжатие изображений с потерями. Более того, применение методов очистки сигналов от шумов, использующих оценивание и вычитание шума, приведет к искажению подавляющего большинства бит скрытого сообщения.

Существуют также и гораздо более губительные для ЦВЗ операции обработки изображений, например, масштабирование, повороты, усечение, перестановка пикселов. Ситуация усугубляется еще и тем, что преобразования стегосообщения могут осуществляться не только нарушителем, но и законным пользователем, или являться следствием ошибок при передаче по каналу связи.

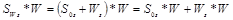

Сдвиг на несколько пикселов может привести к необнаружению ЦВЗ в детекторе. Рассмотрим это на примере приведенного в первой главе стегоалгоритма. В детекторе имеем

, где индексом

, где индексом

обозначены смещенные версии соответствующих сигналов. Произведение

обозначены смещенные версии соответствующих сигналов. Произведение

, как и прежде, близко к нулю. Однако, если знаки ± в W выбирались случайно и независимо, то и

, как и прежде, близко к нулю. Однако, если знаки ± в W выбирались случайно и независимо, то и

будет близко к нулю, и стегосообщение не будет обнаружено. Аналоговые видеомагнитофоны, как правило, несколько сдвигают изображение из-за неравномерности вращения двигателя лентопротяжного механизма или изнашивания ленты. Сдвиг может быть незаметен для глаза, но привести к разрушению ЦВЗ.

будет близко к нулю, и стегосообщение не будет обнаружено. Аналоговые видеомагнитофоны, как правило, несколько сдвигают изображение из-за неравномерности вращения двигателя лентопротяжного механизма или изнашивания ленты. Сдвиг может быть незаметен для глаза, но привести к разрушению ЦВЗ.

Возможна различная классификация атак на стегосистемы, и одна из классификаций уже приведена нами в пункте 2.1. Теперь же рассмотрим атаки, специфичные для систем ЦВЗ. Можно выделить следующие категории атак против таких стегосистем [2], [3].

1. Атаки против встроенного сообщения — направлены на удаление или порчу ЦВЗ путем манипулирования стего. Входящие в эту категорию методы атак не пытаются оценить и выделить водяной знак. Примерами таких атак могут являться линейная фильтрация, сжатие изображений, добавление шума, выравнивание гистограммы, изменение контрастности и т. д.

2. Атаки против стегодетектора — направлены на то, чтобы затруднить или сделать невозможной правильную работу детектора. При этом водяной знак в изображении остается, но теряется возможность его приема. В эту категорию входят такие атаки, как аффинные преобразования (то есть масштабирование, сдвиги, повороты), усечение изображения, перестановка пикселов и т. д.

2. Атаки против протокола использования ЦВЗ — в основном связаны с созданием ложных ЦВЗ, ложных стего, инверсией ЦВЗ, добавлением нескольких ЦВЗ.

4. Атаки против самого ЦВЗ — направлены на оценивание и извлечение ЦВЗ из стегосообщения, по возможности без искажения контейнера. В эту группу входят такие атаки, как атаки сговора, статистического усреднения, методы очистки сигналов от шумов, некоторые виды нелинейной фильтрации [4] и другие.

Надо заметить, что рассматриваемая классификация атак не является единственно возможной и полной. Кроме того, некоторые атаки (например, удаление шума) могут быть отнесены к нескольким категориям. В работе [5] была предложена другая классификация атак, также имеющая свои достоинства и недостатки.

В соответствии с этой классификацией все атаки на системы встраивания ЦВЗ могут быть разделены на четыре группы:

1) атаки, направленные на удаление ЦВЗ;

2) геометрические атаки, направленные на искажение контейенера;

3) криптографические атаки;

4) атаки против используемого протокола встраивания и проверки ЦВЗ.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

13. Первые лобовые атаки

13. Первые лобовые атаки Результативная лобовая атака отражала класс истребителя. Высокие моральные качества летчика и профессионализм обеспечивали максимальную отдачу в бою. Поражение противника непосредственно после сближения с ним на встречных курсах — это

4.6. Как разбираться в цифровых фотоаппаратах

4.6. Как разбираться в цифровых фотоаппаратах Постоянный обмен информацией, короткое время производства, экономия финансов при возможности оптимального выбора экспозиции и редактировании фотоизображений, наконец польза для окружающей среды (безотходное производство

4.6.1. Особенности применения цифровых и пленочных камер

4.6.1. Особенности применения цифровых и пленочных камер Если фотограф, использующий фотопленку, допускает промах, и снимки оказываются некачественными, то начинаются проблемы. Поэтому возможность мгновенного контроля качества изображения в цифровых камерах

4.6.2. Устройство цифровых фотокамер (фотоаппаратов)

4.6.2. Устройство цифровых фотокамер (фотоаппаратов) Сердцем любого цифрового фотоаппарата является светочувствительная матрица CCD (Charge Coupled Device, т. е. ПЗС — прибор с зарядовой связью). Обычно в камерах используется 1/3-дюймовая CCD, состоящая из элементов, преобразующих

АТАКИ В ГАЛЕРЕЯХ

АТАКИ В ГАЛЕРЕЯХ Стремителен и прекрасен бой орлов в небесной высоте. Сложив могучие крылья, камнем падает орел на врага.Но вообразите бой кротов в подземных глубинах. Кроту, быть может, месяц пришлось бы землю рыть, чтобы сблизиться с противником.Так и на войне.Нередко

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ 2.1. Атаки против систем скрытной передачи сообщений Вернемся к рассмотренной в первой главе стегосистеме, предназначенной для скрытой передачи сообщений. Исследуем подробнее возможности нарушителя Вилли по противодействию

2.1. Атаки против систем скрытной передачи сообщений

2.1. Атаки против систем скрытной передачи сообщений Вернемся к рассмотренной в первой главе стегосистеме, предназначенной для скрытой передачи сообщений. Исследуем подробнее возможности нарушителя Вилли по противодействию Алисе и Бобу. Как отмечалось в первой главе,

2.2.2. Атаки, направленные на удаление ЦВЗ

2.2.2. Атаки, направленные на удаление ЦВЗ К этой группе относятся такие атаки, как очистка сигналов-контейнеров от шумов, перемодуляция, сжатие с потерями (квантование), усреднение и коллизии. Эти атаки основаны на предположении о том, что ЦВЗ является статистически

2.2.3. Геометрические атаки

2.2.3. Геометрические атаки В отличии от атак удаления геометрические атаки стремятся не удалить ЦВЗ, но изменить его путем внесения пространственных или временных искажений. Геометрические атаки математически моделируются как аффинные преобразования с неизвестным

2.2.4. Криптографические атаки

2.2.4. Криптографические атаки Криптографические атаки названы так потому, что они имеют аналоги в криптографии. К ним относятся атаки с использованием оракула, а также взлома при помощи «грубой силы».Атака с использованием оракула позволяет создать незащищенное ЦВЗ

2.2.5. Атаки против используемого протокола

2.2.5. Атаки против используемого протокола В работах [13]-[15] показано, что многие стегосистемы ЦВЗ чувствительны к так называемой инверсной атаке. Эта атака заключается в следующем. Нарушитель заявляет, что в защищенном изображении часть данных есть его водяной знак. После

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами Одним из наиболее перспективных подходов для выявления факта существования скрытого канала передачи информации является подход, представляющий введение в файл скрываемой информации как нарушение

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами Рассмотрим статистические атаки, разработанные с целью обнаружения скрытых каналов передачи информации в аудиофайлах. В работе [16] показано, что следы скрытия проявляются при анализе таких статистических

3. УЧЕТ ТЕПЛОВОЙ ЭНЕРГИИ И ТЕПЛОНОСИТЕЛЯ У ПОТРЕБИТЕЛЯ В ВОДЯНЫХ СИСТЕМАХ ТЕПЛОПОТРЕБЛЕНИЯ

3. УЧЕТ ТЕПЛОВОЙ ЭНЕРГИИ И ТЕПЛОНОСИТЕЛЯ У ПОТРЕБИТЕЛЯ В ВОДЯНЫХ СИСТЕМАХ ТЕПЛОПОТРЕБЛЕНИЯ 3.1. Организация учета тепловой энергии и теплоносителя, полученных водяными системами теплопотребления3.1.1. В открытых и закрытых системах теплопотребления на узле учета тепловой

7.2. Металлы для изготовления знаков и ювелирных украшений

7.2. Металлы для изготовления знаков и ювелирных украшений Золото – химический элемент – красивый желтый металл. Тяжелый, мягкий, пластичный, химически инертный. Применяется в основном в виде сплавов с другими металлами, что повышает его прочность и твердость.

7.3. Методы механической и ручной обработки изготовления знаков и ювелирных украшений

7.3. Методы механической и ручной обработки изготовления знаков и ювелирных украшений Гравирование – способ механической обработки резанием предназначенный для получения точного, мелкого, объемного рисунка на изделии. Применяется в основном в художественных