2.2.5. Атаки против используемого протокола

2.2.5. Атаки против используемого протокола

В работах [13]-[15] показано, что многие стегосистемы ЦВЗ чувствительны к так называемой инверсной атаке. Эта атака заключается в следующем. Нарушитель заявляет, что в защищенном изображении часть данных есть его водяной знак. После этого он создает ложный оригинал, вычитая эту часть данных. В ложном оригинале присутствует настоящий ЦВЗ. С другой стороны, в защищенном изображении присутствует провозглашенный нарушителем ложный ЦВЗ. Наступает неразрешимая ситуация. Конечно, если у детектора имеется исходное изображение, то собственник может быть выявлен. Но, как показано в работе [14], далеко не всегда. В работах [13]-[15] представлены методы защиты от подобной атаки. В них показано, что устойчивый к подобной атаке ЦВЗ должен быть необратимым (см.п.2.3). Для этого он делается зависимым от изображения при помощи однонаправленной функции.

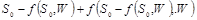

Пусть V - исходное изображение, W - водяной знак законного собственника. Тогда защищенное изображение

. Нарушитель объявляет произвольную последовательность бит

. Нарушитель объявляет произвольную последовательность бит

своим водяным знаком и вычитает ее из защищенного изображения, в результате чего получает ложный оригинал

своим водяным знаком и вычитает ее из защищенного изображения, в результате чего получает ложный оригинал

. Теперь если выполняется равенство

. Теперь если выполняется равенство

, то цель нарушителя достигнута. ЦВЗ называется в этом случае обратимым. Невозможно определить, что является оригиналом:

, то цель нарушителя достигнута. ЦВЗ называется в этом случае обратимым. Невозможно определить, что является оригиналом:

или

или

и, следовательно, кто является собственником контента. Далее мы, следуя [14], дадим определения обратимости и необратимости систем ЦВЗ, а в пункте 2.4 рассмотрим подходы к решению проблемы прав собственника.

и, следовательно, кто является собственником контента. Далее мы, следуя [14], дадим определения обратимости и необратимости систем ЦВЗ, а в пункте 2.4 рассмотрим подходы к решению проблемы прав собственника.

В работе [14] дано два определения необратимости: ослабленное и сильное. При этом используются следующие обозначения:

-

- процедура встраивания ЦВЗ;

- процедура встраивания ЦВЗ;

-

(или

(или

) — процедура извлечения ЦВЗ;

) — процедура извлечения ЦВЗ;

-

- масштабирующий коэффициент;

- масштабирующий коэффициент;

-

- бинарный признак подобия двух сигналов: равен 1, если коэффициент взаимной корреляции больше некоторого порога

- бинарный признак подобия двух сигналов: равен 1, если коэффициент взаимной корреляции больше некоторого порога

; в противном случае — равен 0.

; в противном случае — равен 0.

Первое определение необратимости следующее.

Стегоалгоритм

является (строго) обратимым, если для любого

является (строго) обратимым, если для любого

существует отображение

существует отображение

такое, что

такое, что

и

и

. При этом

. При этом

вычислительно осуществимо,

вычислительно осуществимо,

принадлежит к классу допустимых ЦВЗ, истинное и ложное изображения визуально сходны и

принадлежит к классу допустимых ЦВЗ, истинное и ложное изображения визуально сходны и

. Иначе

. Иначе

(слабо) необратим.

(слабо) необратим.

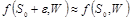

В этом определении требование, чтобы

накладывает слишком сильное ограничение. В самом деле, даже

накладывает слишком сильное ограничение. В самом деле, даже

может не выполняться в силу различного рода искажений

может не выполняться в силу различного рода искажений

. С другой стороны, это требование слишком слабо для определения обратимости. Поэтому, в работе [14] оно заменено на требование, чтобы

. С другой стороны, это требование слишком слабо для определения обратимости. Поэтому, в работе [14] оно заменено на требование, чтобы

, где

, где

.

.

Второе определение необратимости следующее.

Стегоалгоритм

является (слабо) обратимым, если для любого

является (слабо) обратимым, если для любого

существует отображение

существует отображение

такое, что

такое, что

и

и

. При этом

. При этом

вычислительно осуществимо,

вычислительно осуществимо,

принадлежит к классу допустимых ЦВЗ,

принадлежит к классу допустимых ЦВЗ,

,

,

и

и

. Иначе

. Иначе

(строго) необратим.

(строго) необратим.

В настоящее время известны различные решения проблемы права собственности. Они представлены в пункте 2.3.

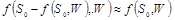

В работе [12] описаны атаки, использующие наличие стегокодера. Подобная атака является одной из наиболее опасных. Одним из возможных сценариев, когда ее опасность существует, является следующий. Пусть пользователю разрешено сделать одну копию с оригинала, но не разрешено делать копии с копий. Записывающее устройство должно изменить ЦВЗ с «разрешена копия» на «копирование не разрешено». В этом случае атакующий имеет доступ к сообщению до и после вложения ЦВЗ. Значит, он может вычислить разность между исходным и модифицированным сообщением. Эта разность равна

. Далее исходное изображение предыскажается: из него вычитается

. Далее исходное изображение предыскажается: из него вычитается

. После осуществления копирования будет записано

. После осуществления копирования будет записано

, что очень близко к исходному изображению

, что очень близко к исходному изображению

. Эта близость объясняется тем, что ЦВЗ должны быть робастны к добавлению аддитивного шума. Следовательно,

. Эта близость объясняется тем, что ЦВЗ должны быть робастны к добавлению аддитивного шума. Следовательно,

. В случае данной атаки в качестве шума выступает стегосообщение и

. В случае данной атаки в качестве шума выступает стегосообщение и

.

.

В работе [3] и др. исследуются атаки на системы защиты от копирования. В ряде случаев гораздо проще не удалять ЦВЗ, а помешать его использованию по назначению. Например, возможно внедрение дополнительных ЦВЗ так, что становится неясно, какой из них идентифицирует истинного собственника контента.

Другой известной атакой на протокол использования ЦВЗ является атака копирования. Эта атака заключается в оценивании ЦВЗ в защищенном изображении и внедрении оцененного ЦВЗ в другие изображения. Целью может являться, например, противодействие системе имитозащиты или аутентификации.

Одна из слабостей стегосистемы, применяемой для защиты от копирования, является то, что детектор способен обнаружить ЦВЗ только когда видеосигнал визуально приемлем. Однако можно подвергнуть сигнал скремблированию, получить шумоподобный сигнал, затем без помех незаконно скопировать его. В видеоплейер в этом случае встраивается дескремблер, который и восстанавливает незаконно сделанную копию. Аппаратная реализация скремблера и дескремблера весьма проста и иногда используется для защиты, например, программ кабельного телевидения. Возможной защитой против такого подхода является разрешения копирования только определенного формата данных.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

13. Первые лобовые атаки

13. Первые лобовые атаки Результативная лобовая атака отражала класс истребителя. Высокие моральные качества летчика и профессионализм обеспечивали максимальную отдачу в бою. Поражение противника непосредственно после сближения с ним на встречных курсах — это

9. МиГ-21 против «миража»

9. МиГ-21 против «миража» Начало следующей локальной войны, в которой воздушный бой снова изменил свое содержание, почти сомкнулось с окончанием войны во Вьетнаме. В октябре 1973 года МиГ-21, который пилотировали сирийские летчики, встретился с новым противником —

АТАКИ В ГАЛЕРЕЯХ

АТАКИ В ГАЛЕРЕЯХ Стремителен и прекрасен бой орлов в небесной высоте. Сложив могучие крылья, камнем падает орел на врага.Но вообразите бой кротов в подземных глубинах. Кроту, быть может, месяц пришлось бы землю рыть, чтобы сблизиться с противником.Так и на войне.Нередко

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ 2.1. Атаки против систем скрытной передачи сообщений Вернемся к рассмотренной в первой главе стегосистеме, предназначенной для скрытой передачи сообщений. Исследуем подробнее возможности нарушителя Вилли по противодействию

2.1. Атаки против систем скрытной передачи сообщений

2.1. Атаки против систем скрытной передачи сообщений Вернемся к рассмотренной в первой главе стегосистеме, предназначенной для скрытой передачи сообщений. Исследуем подробнее возможности нарушителя Вилли по противодействию Алисе и Бобу. Как отмечалось в первой главе,

2.2. Атаки на системы цифровых водяных знаков

2.2. Атаки на системы цифровых водяных знаков 2.2.1. Классификация атак на стегосистемы ЦВЗ Как отмечалось в первой главе, ЦВЗ должны удовлетворять противоречивым требованиям визуальной (аудио) незаметности и робастности к основным операциям обработки сигналов. В

2.2.2. Атаки, направленные на удаление ЦВЗ

2.2.2. Атаки, направленные на удаление ЦВЗ К этой группе относятся такие атаки, как очистка сигналов-контейнеров от шумов, перемодуляция, сжатие с потерями (квантование), усреднение и коллизии. Эти атаки основаны на предположении о том, что ЦВЗ является статистически

2.2.3. Геометрические атаки

2.2.3. Геометрические атаки В отличии от атак удаления геометрические атаки стремятся не удалить ЦВЗ, но изменить его путем внесения пространственных или временных искажений. Геометрические атаки математически моделируются как аффинные преобразования с неизвестным

2.2.4. Криптографические атаки

2.2.4. Криптографические атаки Криптографические атаки названы так потому, что они имеют аналоги в криптографии. К ним относятся атаки с использованием оракула, а также взлома при помощи «грубой силы».Атака с использованием оракула позволяет создать незащищенное ЦВЗ

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами Одним из наиболее перспективных подходов для выявления факта существования скрытого канала передачи информации является подход, представляющий введение в файл скрываемой информации как нарушение

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами Рассмотрим статистические атаки, разработанные с целью обнаружения скрытых каналов передачи информации в аудиофайлах. В работе [16] показано, что следы скрытия проявляются при анализе таких статистических

НАСА — «за» или «против»?

НАСА — «за» или «против»? Кеннеди не спешил обсуждать вопрос с НАСА о своей очередной космической инициативе в отношении СССР. Для этого у президента было две причины. Одна состояла в том, что НАСА формально не играло никакой самостоятельной политической роли в

МиГ-31 против F-14 — анализ возможностей

МиГ-31 против F-14 — анализ возможностей Американский палубный перехватчик F-14 и советский тяжёлый МиГ-31 начали поступить на вооружение соответственно в начале 70-х и 80-х годов. Представляя собой в определенной мере альтернативные разработки, решающие близкие задачи,

L-15 против FTC-2000

L-15 против FTC-2000 Единственными китайскими реактивными военными самолетами на выставке «Эршоу Чайна» стали конкурирующие друг с другом в борьбе за место перспективного сверхзвукового учебно-тренировочного и учебно-боевого самолета ВВС НОАК, а также потенциальные

Против танков

Против танков Звено самолетов К-37 (Гу-37) с пушкой Ш-37 впервые использовалось в боях на московском направлении в октябре 1941 г. в составе 43-й авиадивизии. Тогда мощное вооружение этих машин не удалось использовать в полной мере из-за многочисленных конструктивных и