3.6. Стегосистемы с бесконечными алфавитами

3.6. Стегосистемы с бесконечными алфавитами

Результаты, приведенные выше, могут быть расширены на случай стегосистем с бесконечными алфавитами контейнеров и стего X и ключей K. Заметим, что стегосистемы с непрерывными сообщениями и ключами существенно отличаются от известных криптографических систем. Для бесконечномерных сигналов существуют криптосистемы, например, использующие частотные или временные преобразования речи или изображений. Системы шифрования, в которых криптографические преобразования осуществляются над непрерывными в пространстве или времени сигналами, называются маскираторами и, как правило, не обеспечивают высокой криптографической стойкости [27]. Забегая вперед, скажем, что в отличие от криптосистем, для стегосистем с бесконечными алфавитами известны доказуемые оценки их устойчивости к атакам нарушителя. К тому же маскираторы используют ключ конечной длины, элементы которого принадлежат дискретному алфавиту. И, вообще, представить себе произвольную криптосистему с ключом, элементы которого принадлежат бесконечному алфавиту, довольно затруднительно.

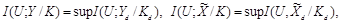

Расширим определение взаимной информации для переменных

и K стегосистемы, принадлежащих бесконечным алфавитам в виде [25]:

и K стегосистемы, принадлежащих бесконечным алфавитам в виде [25]:

где дискретные переменные

и

и

, принадлежащие конечным алфавитам, аппроксимируют с некоторой допустимой погрешностью соответствующие непрерывные переменные. Если все функции плотности вероятности являются абсолютно непрерывными, то результаты из пункта 3.3 справедливы при замене соответствующих сумм интегралами.

, принадлежащие конечным алфавитам, аппроксимируют с некоторой допустимой погрешностью соответствующие непрерывные переменные. Если все функции плотности вероятности являются абсолютно непрерывными, то результаты из пункта 3.3 справедливы при замене соответствующих сумм интегралами.

Особый интерес имеет случай контейнеров

, распределенных по нормальному закону и оцениваемых среднеквадратической погрешностью вида

, распределенных по нормальному закону и оцениваемых среднеквадратической погрешностью вида

. Назовем этот случай гауссовским контейнером. Он позволяет точно оценит величину скрытой ПС. Пусть множество X совпадает с множеством действительных значений, математическое ожидание значений отсчетов контейнера

. Назовем этот случай гауссовским контейнером. Он позволяет точно оценит величину скрытой ПС. Пусть множество X совпадает с множеством действительных значений, математическое ожидание значений отсчетов контейнера

равно нулю и их дисперсия равна

равно нулю и их дисперсия равна

. В дальнейшем будем использовать условное обозначение нормального распределения с математическим ожиданием

. В дальнейшем будем использовать условное обозначение нормального распределения с математическим ожиданием

и дисперсией

и дисперсией

в виде

в виде

.

.

Рассмотрим два случая. В первом случае секретным ключом К стегосистемы является контейнер

. Во втором случае контейнер получателю не известен (слепая система скрытия информации).

. Во втором случае контейнер получателю не известен (слепая система скрытия информации).

Случай негауссовского распределения

контейнера намного сложнее, но полезные результаты также могут быть получены. В частности, нижняя граница скрытой ПС может быть получена оценкой оптимальной атаки при конкретной, в общем случае подоптимальной, информационно-скрывающей стратегии

контейнера намного сложнее, но полезные результаты также могут быть получены. В частности, нижняя граница скрытой ПС может быть получена оценкой оптимальной атаки при конкретной, в общем случае подоптимальной, информационно-скрывающей стратегии

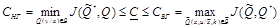

. Нижние

. Нижние

и верхние

и верхние

границы скрытой ПС могут быть вычислены оценкой оптимальной информационно-скрывающей стратегии при конкретной, в общем случае подоптимальной, атаке

границы скрытой ПС могут быть вычислены оценкой оптимальной информационно-скрывающей стратегии при конкретной, в общем случае подоптимальной, атаке

:

:

. (3.18)

. (3.18)

Эти границы полезны для негауссовских контейнеров, полагая что распределения

и

и

выбраны соответствующим образом (см. пункт 3.8). Разумеется, если нижняя

выбраны соответствующим образом (см. пункт 3.8). Разумеется, если нижняя

и верхняя

и верхняя

границы в выражении (3.18) равны, пара распределений

границы в выражении (3.18) равны, пара распределений

дает седловую точку платежа в формуле (3.8).

дает седловую точку платежа в формуле (3.8).

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКДанный текст является ознакомительным фрагментом.

Читайте также

1.3. Математическая модель стегосистемы

1.3. Математическая модель стегосистемы Стегосистема может быть рассмотрена как система связи [8].Алгоритм встраивания ЦВЗ состоит из трех основных этапов: 1) генерации ЦВЗ, 2) встраивания ЦВЗ в кодере и 3) обнаружения ЦВЗ в детекторе.1) Пусть есть множества возможных ЦВЗ,

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ

2. АТАКИ НА СТЕГОСИСТЕМЫ И ПРОТИВОДЕЙСТВИЯ ИМ 2.1. Атаки против систем скрытной передачи сообщений Вернемся к рассмотренной в первой главе стегосистеме, предназначенной для скрытой передачи сообщений. Исследуем подробнее возможности нарушителя Вилли по противодействию

2.2.1. Классификация атак на стегосистемы ЦВЗ

2.2.1. Классификация атак на стегосистемы ЦВЗ Как отмечалось в первой главе, ЦВЗ должны удовлетворять противоречивым требованиям визуальной (аудио) незаметности и робастности к основным операциям обработки сигналов. В дальнейшем без потери общности будем предполагать,

3.6.1. Использование контейнера как ключа стегосистемы

3.6.1. Использование контейнера как ключа стегосистемы Рассмотрим случай, когда в качестве секретного ключа стегосистемы используется описание контейнера. Соответственно, ключ-контейнер должен быть известен получателю скрываемого сообщения. Для этого случая теорема 3.6

3.7. Построение декодера стегосистемы

3.7. Построение декодера стегосистемы Рассмотрим возможные методы извлечения получателем скрываемой информации из искаженной нарушителем стегограммы. Оптимальные характеристики декодирования достигаются использованием правилом МАВ декодирования вида , где В есть

3.11. Стегосистемы идентификационных номеров

3.11. Стегосистемы идентификационных номеров С позиций теории информации рассмотрим особенности построения и обеспечения устойчивости к атакам нарушителя одного практически очень важного класса информационно-скрывающих систем, называемых стегосистемами

4.4.2. Визуальная атака на стегосистемы

4.4.2. Визуальная атака на стегосистемы Рассмотрим принцип построения визуальной атаки, позволяющей выявить факт наличия скрываемого сообщения, вложенного в изображение-контейнер [14]. Пусть стегосистема построена таким образом, что НЗБ элементов изображения заменяются

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами

4.4.3. Статистические атаки на стегосистемы с изображениями-контейнерами Одним из наиболее перспективных подходов для выявления факта существования скрытого канала передачи информации является подход, представляющий введение в файл скрываемой информации как нарушение

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами

4.4.4. Статистические атаки на стегосистемы с аудиоконтейнерами Рассмотрим статистические атаки, разработанные с целью обнаружения скрытых каналов передачи информации в аудиофайлах. В работе [16] показано, что следы скрытия проявляются при анализе таких статистических